BleepingComputerによると、新しいマルウェアフレームワーク「PCPJack」が見つかりました。

このワームは、外部に公開されたクラウド環境から認証情報を盗みながら、同時にTeamPCPという別の脅威グループの感染痕跡を消す、かなり変わった動きをしています。

「ワーム」とは、感染した端末から別の端末へ自動で広がるマルウェアのことです。

しかも今回は、ただ広がるだけではなく、奪った認証情報を使ってさらに侵入を広げるタイプ。いわば「盗んで、増えて、また盗む」という、いやらしい仕組みです。これはかなり厄介だと思います。

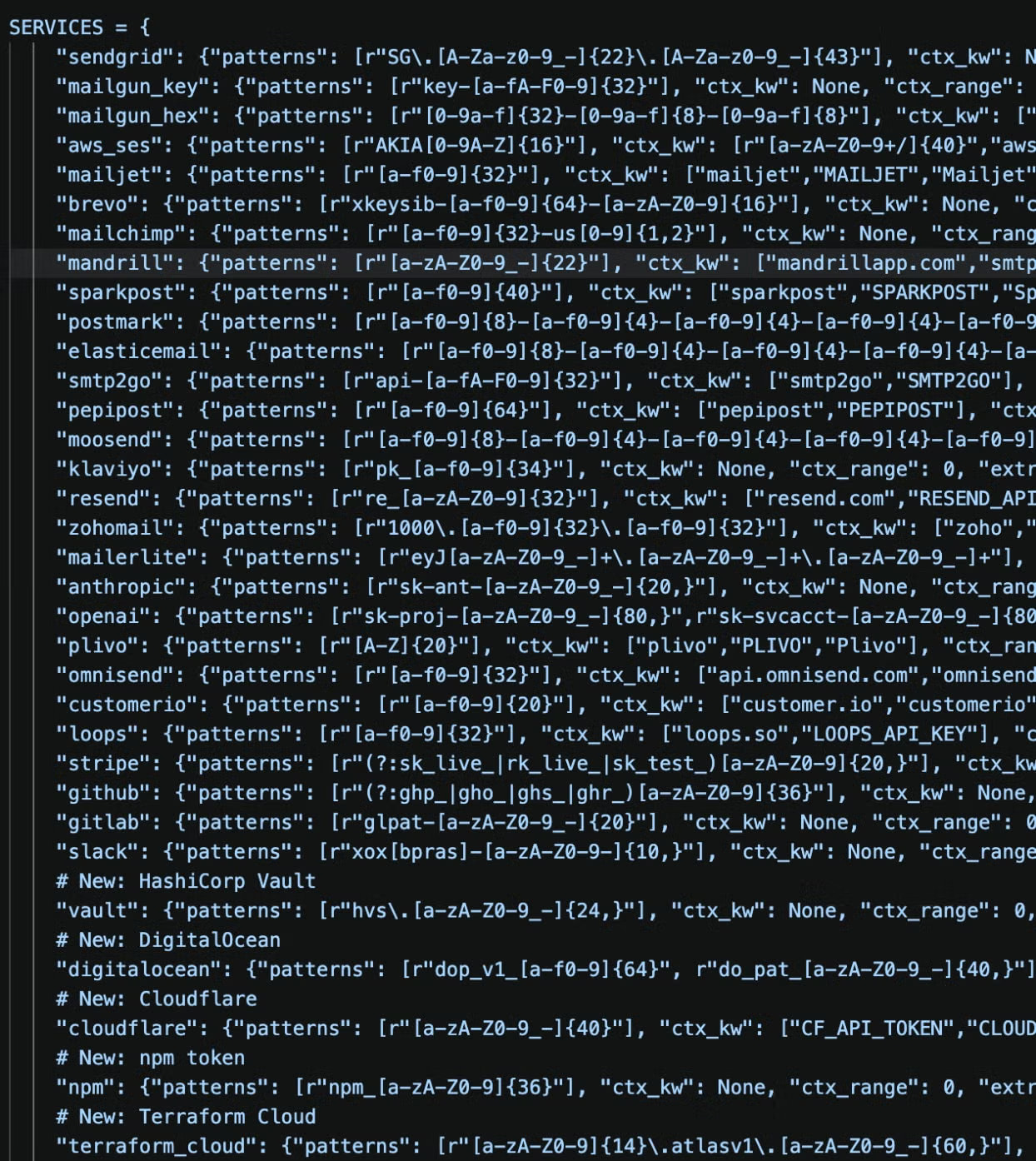

SentinelLabsの調査では、PCPJackの標的はかなり広いです。

さらに、開発者向けの情報や業務システムに直結するものも狙います。

ここで大事なのは、単なる「PCを壊すウイルス」ではなく、クラウドや開発環境に眠っている“秘密の鍵”を集める泥棒だという点です。

個人的には、現代の攻撃者が本当に狙っているのはマシンそのものより、そこに入っている認証情報とクラウド権限なんだな、と改めて感じます。

PCPJackは、Linuxベースのクラウド環境を主な標的にしています。

侵入の初期段階では bootstrap.sh というシェルスクリプトを実行します。

ざっくり言うと、流れはこんな感じです。

monitor.py を起動するこの手順だけでも、かなり“ちゃんと作られた攻撃ツール”という印象です。

場当たり的なマルウェアというより、最初から長期潜伏と拡散を前提に設計されているように見えます。

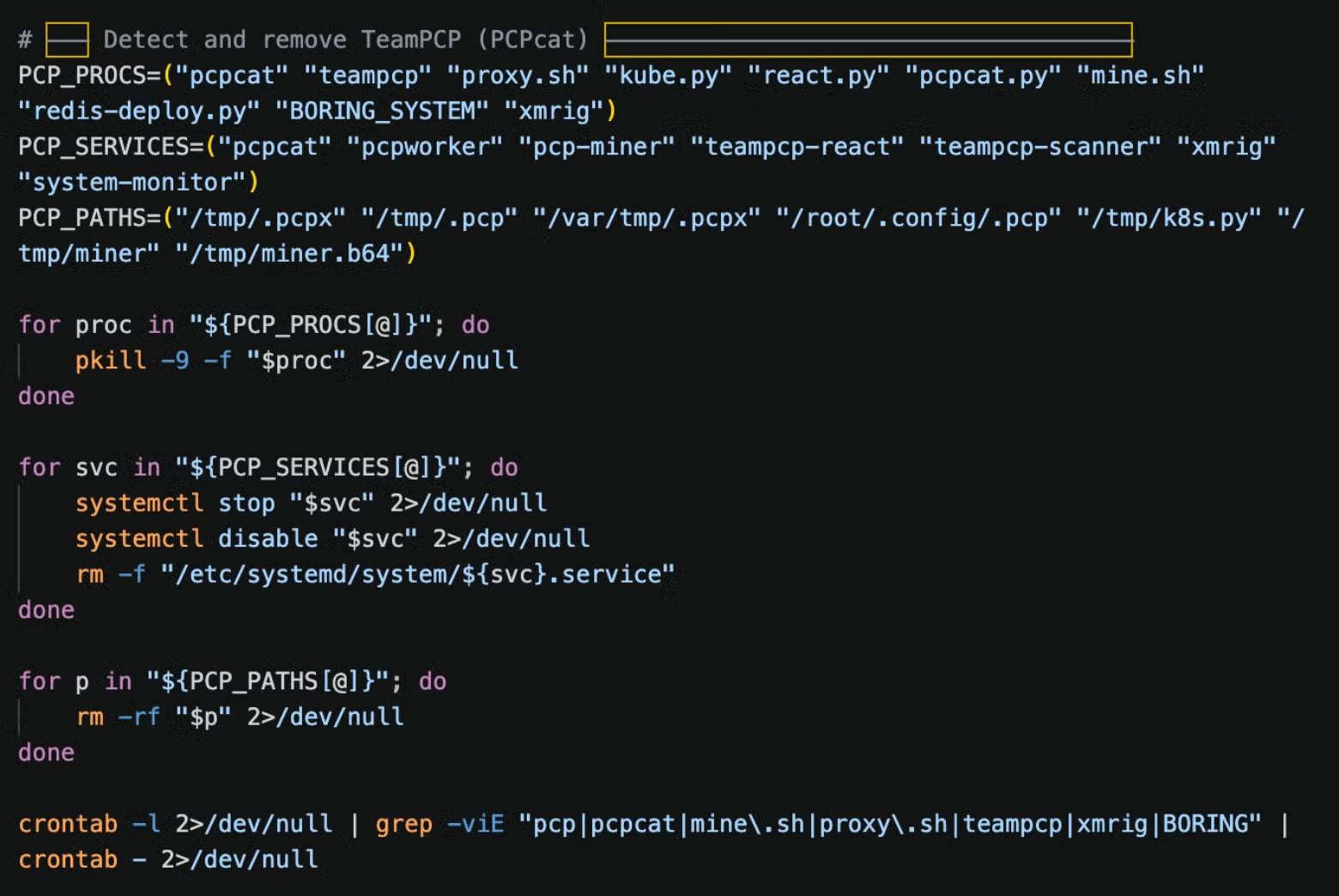

PCPJackのユニークな点は、感染時にTeamPCPのツールを見つけると削除を試みることです。

つまり、単に新しいマルウェアが既存環境に居座るだけでなく、先住者を追い出して自分の縄張りにしてしまうわけです。

SentinelLabsは、この削除対象に以下が含まれると説明しています。

ここまでやると、もはや「他人の家に勝手に入る」だけでなく「前の住人の荷物を全部捨てる」みたいな話です。かなり攻撃的で、しかも縄張り意識まで感じるのが面白いところです。もちろん、被害を受ける側からすれば面白くはないのですが。

PCPJackは、外部に見えているクラウド基盤をスキャンして感染先を探します。

対象は主に以下です。

そして、既知の脆弱性を悪用して侵入を試みます。記事中で挙げられていた脆弱性は次の通りです。

難しく見えますが、要するに「本来なら入れないはずの場所に、公開設定ミスや脆弱性を突いて侵入する」ということです。

こういう攻撃は、ソフトウェアの穴そのものだけでなく、**“インターネットに出していいもの・ダメなものの管理ミス”**も刺してきます。

感染後、PCPJackはlateral movement、つまりネットワーク内の別ホストへ横に広がる動きも行います。

そのために、

といったことをします。

ここが本当に厄介です。

外から1台に入られただけでは終わらず、その1台を足がかりにして、内部ネットワーク全体へ侵食していくからです。

クラウド運用では「外に公開する部分」と「内側の重要な部分」の境界管理が大事ですが、こういう攻撃を見ると、その境界がいかに脆いかがよくわかります。

盗まれた認証情報は、Telegramチャンネルへ送られます。

しかも、その前に

で暗号化しているそうです。

要するに、通信の中身を見られにくくしているわけです。

さらにTelegramのメッセージ文字数制限に合わせて、2800バイトごとに分割して送るとのこと。こういう細かい実装を見ると、攻撃者も「業務品質」を持って作っているんだな、と妙な感心をしてしまいます。もちろん感心している場合ではありません。

SentinelLabsは、PCPJackの挙動がTeamPCPの初期キャンペーンとよく似ていると指摘しています。

特に、2025年12月の早い時期のTeamPCP/PCPCatの活動と近く、2026年初頭の目立った攻撃の前段階に似ているとのことです。

そのため研究者は、

が、独自の活動を始めた可能性があると見ています。

これはあくまで推測ですが、筋は通っています。

大規模な攻撃グループでは、注目が集まると内部で分裂したり、ノウハウを持った人が別グループを立ち上げたりすることがあります。セキュリティの世界では、こういう“派生系”が出てくるのが常です。

SentinelLabsは、攻撃者のインフラ上にSliverベースのバックドアも見つけたとしています。

バックドアとは、正規のログイン手順を通さずに侵入者が入り続けるための“裏口”のことです。

このバックドアには、

向けのバリアントがあり、複数アーキテクチャに対応していました。

つまり、かなり広い環境に刺さるように用意されていたわけです。抜け目がないですね。

研究者が挙げた対策は次の通りです。

この中でも特に重要なのは、**“外に出ているサービスの管理”と“秘密情報の置き方”**だと思います。

攻撃者は、設定ミスと認証情報の置き方をかなり執拗に見ています。だからこそ、技術的な対策だけでなく、運用の癖まで見直さないといけないのがつらいところです。

PCPJackは、単に感染を広げるだけのマルウェアではありません。

クラウド上の秘密情報を盗み、ネットワーク内を移動し、さらにTeamPCPの痕跡まで消すという、かなり欲張りな攻撃フレームワークです。

個人的には、このニュースのポイントは2つあると思います。

昔のウイルスは「壊す」ことが目立ちましたが、今は「盗む」「広がる」「消す」が主戦場です。

PCPJackは、その流れをかなりわかりやすく象徴している事例ではないでしょうか。

参考: New PCPJack worm steals credentials, cleans TeamPCP infections