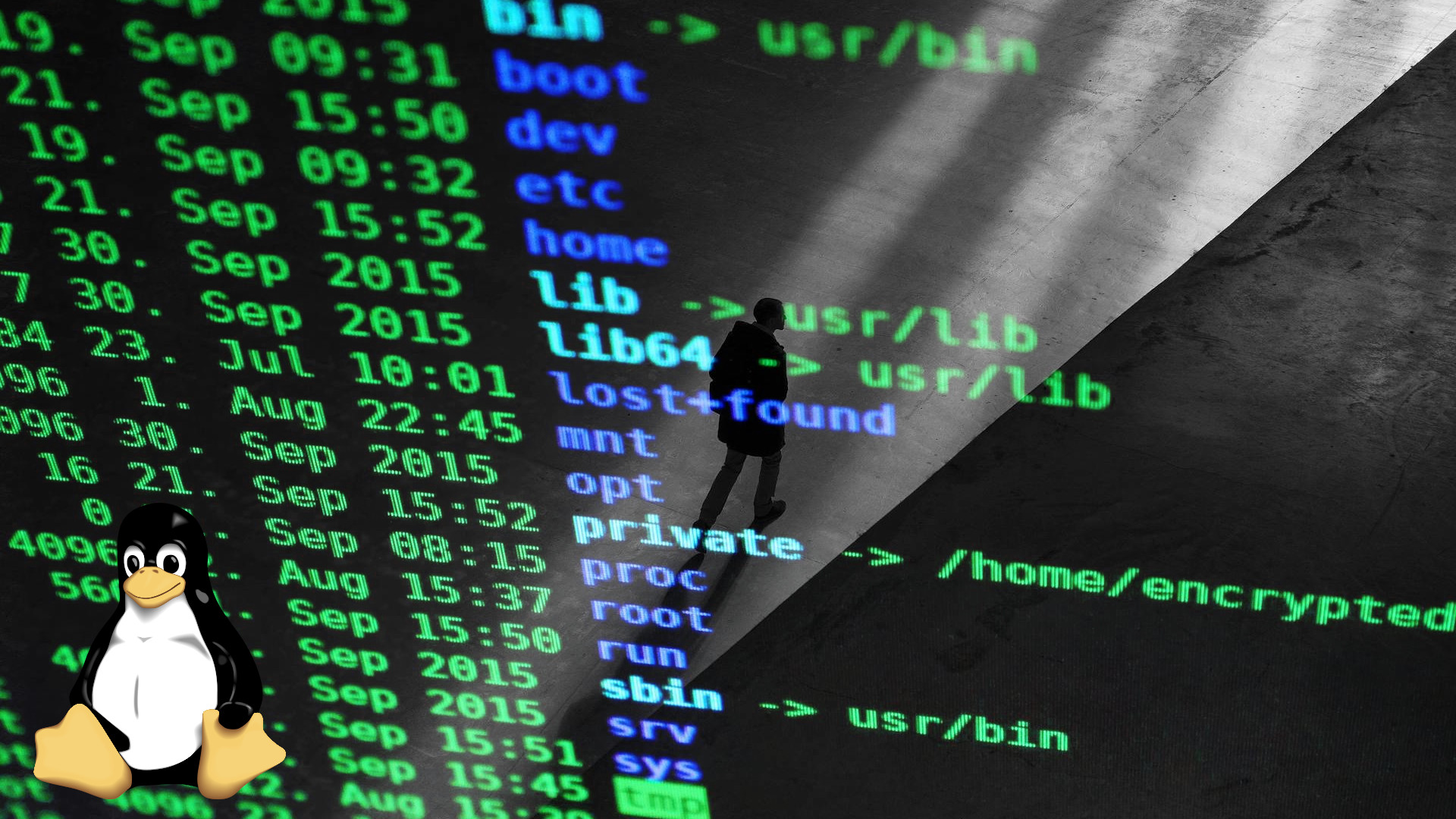

Tom's Hardwareが報じたのは、「Dirty Frag」と呼ばれるLinux向けの脆弱性エクスプロイトが外部に漏れ出した、という話です。

ざっくり言うと、これはLinuxシステムの深い権限、つまりroot権限を奪える可能性があるということです。

rootはLinuxにおける**“全権管理者”**のようなもので、これを取られると、ファイルの読み書きはもちろん、設定変更、ユーザー操作、場合によってはシステム全体の乗っ取りまで見えてきます。

個人的には、ここで一番ゾッとするのは「脆弱性がある」ことそのものより、**“すでに攻撃に使える形で漏れた”という点です。

脆弱性は発見されても、すぐにパッチが出るならまだ話は違います。でも今回は、修正がまだなく、しかも事前警告もない**。管理者にとってはかなり厳しい展開だと思います。

記事の説明を見る限り、この脆弱性はCopy Fail-like vulnerability、つまり以前の「Copy Fail」系の問題に似た性質を持つとされています。

ここでいう「frag」は、おそらくfragmentation(断片化)に関係する話で、データやパケットが細かく分かれた状態の扱いに穴があるタイプの問題を想像するとわかりやすいです。

ネットワークやメモリの境界処理って、見た目以上に繊細です。ちょっとしたズレで、本来見えてはいけない情報が漏れたり、権限チェックをすり抜けたりすることがあるんですよね。

こういうバグは、派手さはないのに被害が大きい。

しかも「Dirty」という名前の時点で、セキュリティ界隈ではもうろくでもない香りがするのが正直なところです。命名からして、いかにも危険物感があります。

Tom's Hardwareの記事では、2017年以降のほとんどのLinuxマシンに影響する可能性があるとされています。

ここが怖い。

LinuxはサーバーだけのOSではなく、クラウド、開発環境、組み込み機器、コンテナ基盤まで幅広く使われています。つまり「Linuxの脆弱性」と聞いても、被害が一部のサーバーだけにとどまらない可能性が高い。

しかも2017年以降というのは、かなり長い期間です。

その間に出たディストリビューションやカーネルの世代を考えると、**“うちの環境は古いから関係ない”とも“新しいから安心”とも言い切れない**のが面倒なところです。

今回の記事で特に注目すべきなのが、embargo が破られたという点です。

embargo とは、セキュリティ脆弱性の情報を公開前に関係者だけで共有し、修正や対策の時間を確保するための猶予期間です。

つまり、いきなり世の中に出すのではなく、ベンダーや研究者が先に準備できるようにする仕組みですね。

これが破られるとどうなるか。

要するに、守る側だけが丸腰に近い状態になるわけです。これは本当に困る。

セキュリティの世界では「情報公開のタイミング」がそのまま防御力に直結するので、embargo 破りは単なるマナー違反ではなく、実害のある問題です。

現時点でパッチがないなら、まずは公式情報の確認が最優先です。

そして、影響を受けそうな環境では、次のような基本対応が重要になります。

もちろん、これで完全に防げるとは限りません。

ただ、root奪取系の脆弱性は、**“侵入されてもすぐに横展開されにくい環境”**を作っておくことがかなり大事だと思います。

特にクラウドやサーバー運用では、1台のLinuxが攻撃の足がかりになると被害が広がりやすい。

だからこそ、こういうニュースは「ふーん」では済ませられません。

率直に言うと、これはかなりいやらしい脆弱性ニュースです。

理由は3つあります。

この3点セットは、管理者からすると胃が痛くなる組み合わせです。

しかも、脆弱性そのものより「公開の手順が崩れた」ことのほうが混乱を大きくしているのも厄介です。セキュリティは技術だけでなく、公開・調整・信頼のバランスで成り立っているんだなと改めて感じます。

とはいえ、現時点では「すべてのLinuxが即危険」という断定まではできません。

元記事の情報だけでは、どの条件で再現するのか、どのディストリビューションが特に危ないのか、実際の攻撃難易度はどれくらいかまでは断言できないからです。

でも、少なくとも「軽く見ていい話」ではないのは確かだと思います。

Dirty Fragは、Linuxの広い範囲に影響しうる、かなり深刻な脆弱性として報じられました。

特に、root権限を即座に取られる可能性と、修正パッチがまだないことが問題の核心です。

Linuxは“堅い”イメージがありますが、こういう話を見ると、やはりOSの安全性は絶対ではないと実感します。

管理者の人はもちろん、個人ユーザーでも「自分の環境がどのLinux系なのか」は一応気にしておいたほうがよさそうです。

参考: Devastating