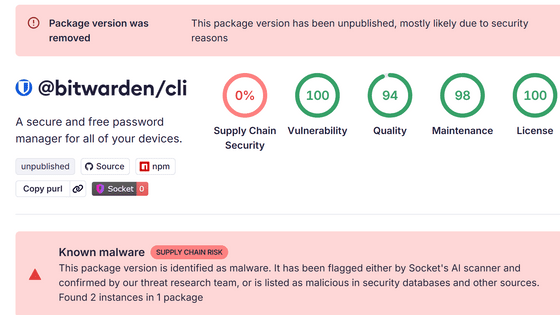

@bitwarden/cli 2026.4.0パスワード管理サービスのBitwardenが、サプライチェーン攻撃を受けたと報じられました。

サプライチェーン攻撃というのは、ざっくり言うと「本体ではなく、開発や配布の途中にある経路を狙って悪いものを紛れ込ませる攻撃」です。

たとえば、信頼しているアプリそのものを直接壊すのではなく、

みたいな“途中の工程”を狙うわけです。これ、かなり厄介です。なぜなら、利用者から見れば「いつもの公式パッケージ」に見えてしまうからです。

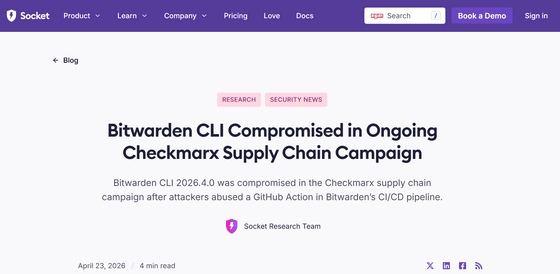

今回の件は、オープンソースソフトウェアのセキュリティを扱うSocket社が発表しました。

今回侵害されたのは、Bitwardenをコマンドラインから操作するためのBitwarden CLIです。

CLIは「Command Line Interface」の略で、マウスでポチポチするのではなく、文字で命令を打ち込んで使うツールのことです。開発者や自動化処理でよく使われます。

影響を受けたパッケージは @bitwarden/cli 2026.4.0。

記事によると、すでにnpmはこのパッケージの配信を止めています。

ここで重要なのは、Bitwardenそのもの全部が壊れたわけではない点です。

記事時点では、以下には影響がないとされています。

つまり、普段ブラウザ拡張や通常のアプリでBitwardenを使っている人は、少なくともこの記事の範囲では「即座に全滅」という話ではありません。

とはいえ、CLIを使っていた人は要注意です。ここはかなり大事です。

個人的には、今回のポイントはここだと思います。

CLIは一般ユーザーよりも、開発者や自動化システムで使われることが多いです。つまり、ひとたび侵害されると、単なる1人の端末ではなく、

など、仕事の中枢に近い情報へ波及するおそれがあります。

パスワードマネージャーはそもそも「鍵の束」を預ける場所です。そこに関連するツールが汚染されると、被害の連鎖が起きやすい。ここが本当に怖いところです。

Socket社の研究チームは、Bitwarden CLIの利用者に対して次の確認を推奨しています。

ここでいうシークレットは、公開してはいけない秘密情報のことです。

たとえば、APIキー、アクセストークン、パスワード、SSHキーなどが該当します。

要するに、「もし何か漏れた前提で、入れ替えと点検をしよう」という話です。

こういう事故では、「たぶん大丈夫」で済ませるより、面倒でも一度棚卸ししたほうが安全です。地味ですが、こういう地道な対応が結局いちばん効きます。

Socket社は、今後同じようなサプライチェーン攻撃の被害を抑えるために、次のような対策も勧めています。

少し専門的なのでかみ砕くと、

「使える範囲を最小限にする」「長生きする鍵を減らす」「勝手に公開できる人を増やしすぎない」「変な変更がないか常に見る」

という、かなりまっとうな防御策です。

派手さはないですが、こういう“地味な縛り”がサプライチェーン攻撃には効きます。セキュリティはいつもそうですが、便利さを少し削って安全を増やすのが王道なんですよね。

研究チームの分析では、今回の攻撃は以前Checkmarxに仕掛けられたサプライチェーン攻撃と似た構成だそうです。

さらに、ロシア語環境では動作しないようになっているなど、共通点もあるとのこと。

ただし、動作の違いから、同じインフラを共有する別グループ、あるいは分派グループの犯行ではないかと見られています。

ここは断定ではなく推測ですが、サプライチェーン攻撃の世界では「似た手口が繰り返される」のが厄介です。道具やノウハウが横流しされると、被害が連鎖しやすいからです。

個人的には、これは「Bitwardenが危ない」というより、**“開発の自動化が進んだ世界では、周辺ツールが壊されるだけで本体が危なくなる”**という現実を改めて見せるニュースだと思います。

パスワードマネージャーは安全性への期待値が高いサービスです。だからこそ、そこに関係するツールが侵害されたと聞くとインパクトが大きい。

でも逆に言うと、今回のように影響範囲が限定され、早めに止められたのは救いでもあります。

使っている人にとっては面倒な確認が増えますが、こういう時に「自分はCLIを使っていたか」「CIで呼んでいないか」を一度見直すのはかなり大事です。

セキュリティ事故は、起きた瞬間に終わりではなく、後からどこまで波及したかを追いかける作業が本番なんですよね。

参考: パスワードマネージャーのBitwardenがサプライチェーン攻撃を受ける、npmパッケージを使っていた人は要確認 - GIGAZINE