Ars Technicaが伝えたのは、ちょっと信じがたいレベルの“やらかし”です。

米国で働いていた双子の兄弟、Muneeb AkhterとSohaib Akhterが、解雇された直後に政府関連のdatabaseを大量削除したとして起訴・有罪となりました。

ここでいうdatabaseは、ざっくり言えば情報を整理してしまってある巨大なデータ倉庫です。

企業や官公庁のシステムは、単なるファイル置き場ではなく、ここに人の個人情報、申請情報、業務データなどが入っています。

それを消されると、復旧にはかなりの手間と時間がかかります。だからこそ、管理者アカウントやVPN、Windowsアカウントの扱いは超重要です。

この記事の面白いところは、事件そのものが派手なだけでなく、「なぜこんなことが可能だったのか」がハッキリしている点です。

答えは単純で、解雇後も片方の兄弟のアカウントが残っていたからです。

セキュリティの世界では、これがもう典型的な事故の入口なんですよね。理屈は地味ですが、結果は地獄です。

この2人は、もともとまっとうな経歴の持ち主ではありません。

2015年には、すでにwire fraudやコンピュータ関連の不正で罪を認めており、Muneebは3年、Sohaibは2年の刑を受けています。

その後、再びIT業界に戻り、2023年にMuneebがワシントンD.C.の企業へ、翌年にはSohaibも同じ会社に入社しました。

この会社は45の連邦政府顧客向けにソフトウェアやサービスを提供していたとのことです。

ここで個人的に思うのは、採用時の背景確認だけで安心しきるのは危ないということです。

もちろん、過去に問題があった人でも更生して働く権利はあります。そこは大前提です。

ただ、機密性の高いシステムに触れる仕事なら、採用後の権限管理や内部監査が甘いと、今回のように一気に崩れます。

“雇ったら終わり”ではないんですよね。

政府の説明によると、兄弟はかなり露骨に不正アクセスや情報持ち出しをしていたようです。

たとえばMuneebは、EEOCのPublic Portalに寄せられた苦情申立人のplaintext password(平文パスワード)を、Sohaibに要求したとされています。

plaintext passwordというのは、暗号化されていない、むき出しのパスワードのことです。

普通はそんなものを社内で見られる状態にしておくべきではありません。これもかなりまずい。

さらにMuneebは、会社のネットワークデータから集めた5,400件のユーザー名とパスワードを使って、Pythonスクリプトであちこちのサイトにログインを試したとされています。

たとえば「marriott_checker.py」という自作ツールでMarriott系のログインを試し、DocuSignや航空会社のアカウントにも何百回も成功したとのこと。

航空マイルが入っていると、自分用の旅行予約までしていたケースもあったそうです。

率直に言って、これはかなり子どもっぽいというか、雑というか、でも悪質です。

「こんなふうに自動化した不正ログインをやるんだ」と、技術的には妙に手慣れているのがまた嫌な感じです。

Pythonスクリプトは本来、便利な自動化の道具なのに、こういう使い方をされると本当に迷惑な話です。

2025年2月18日、兄弟はMicrosoft Teamsの会議に呼び出され、その場で解雇されました。

会議は夕方4時50分に終わります。

ここからが、セキュリティ担当者の悪夢みたいな展開です。

解雇から5分後、Sohaibはすでに会社ネットワークへアクセスしようとしましたが、VPNアクセスとWindowsアカウントは無効化済みでした。

一方で、Muneebのアカウントは見落とされていたのです。

この“見落とし”が致命傷でした。

4時56分、Muneebは米国政府のdatabaseにアクセスし、他ユーザーの接続や変更を止めるコマンドを実行したうえで、database削除コマンドを打ちました。

4時58分には、DHS(米国国土安全保障省)のdatabaseに対して、いわゆる DROP DATABASE dhsproddb を実行。

DROP DATABASE は、databaseを丸ごと消す命令です。復元の難易度が一気に上がります。

そして4時59分、MuneebはAIツールに

「データベース削除後にSQL serverのsystem logsをどう消す?」

と質問したそうです。

さらに、

「Microsoft Windows Server 2012のevent logsとapplication logsを全部消すには?」

とも聞いています。

ここ、かなり象徴的です。

「壊す」だけでなく「証拠を消す」方向にまで頭が回っている。

しかもAIに聞いている。

便利な時代ですが、こういうところに使われると、正直ちょっと寒いです。

政府によると、Muneebは1時間足らずで約96個のdatabaseを削除したとされています。

それだけではありません。

つまり、破壊と持ち出しを同時にやっていたわけです。

こうなると、単なるいたずらではなく、かなり計画的な不正行為です。

個人的には、この「破壊」と「持ち出し」がセットなのが一番怖いです。

データを消すだけならまだ復旧の線がありますが、同時に抜かれると、被害は“消えた”だけでなく“外に出た”ことになります。

官公庁や準公的機関が相手なら、その重さは相当です。

記事の中でもっとも印象に残るのが、兄弟の会話です。

政府は、それがテキストなのか対面なのかは明確にしていないものの、会話の内容が記録されていました。

このあたり、悪事のわりに妙にテンポがよくて、逆にぞっとします。

「smart idea」と言い合っているのが、なんとも皮肉です。

普通の感覚なら、ここで止まるはずなんですが、2人にはそのブレーキがなかったように見えます。

さらにSohaibは、

「ブラックメール(脅迫)して金を取る方法もあったかも」

とまで言い出します。

Muneebは「いや、それは証拠になる」と返したそうです。

このやり取り、技術犯罪というより、もうかなり“犯罪の会議”です。

しかも無駄に冷静っぽいのが、また印象を悪くしています。

データ破壊のあと、兄弟は自分たちの会社用ラップトップにOSを再インストールしたとされています。

証拠隠滅を試みたわけです。

しかし、FBIなどの捜査は進み、3週間後の2025年3月12日にはSohaibの自宅が捜索されました。

そこで発見されたのは、技術機器だけではありませんでした。

7丁の銃器と370発の.30口径弾薬も見つかっています。

Sohaibは以前の有罪歴のため、これらを所持できない立場だったとのことです。

その後、2人はしばらく自由の身でしたが、最終的に2025年12月3日に逮捕・起訴されました。

Muneebは2026年4月15日にplea deal(司法取引)を結び、起訴内容の大部分を認めました。

Sohaibは裁判に進みましたが、2026年5月7日に陪審が有罪評決を出しています。

罪状は、computer fraudの共謀、password trafficking、そして禁止された人物による銃器所持です。

Sohaibの量刑は9月に予定されています。

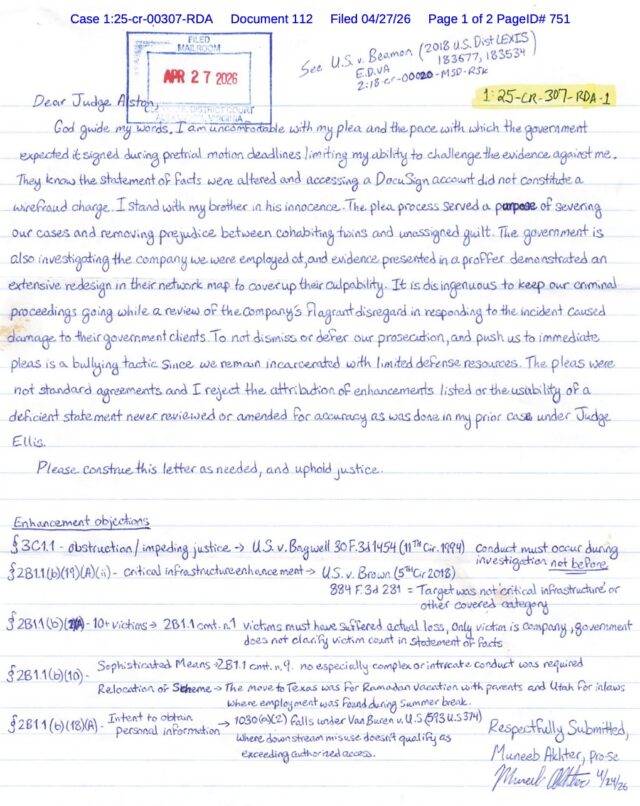

一方のMuneebは、収監後に手書きの申立書を何度も出し、自分の弁護が不十分だったと主張しているそうです。

さらに、自分のguilty pleaを争おうとしているとのこと。

でも、記事を見る限り、データベース96個削除の件はかなり厳しいでしょう。

正直、ここからひっくり返すのは相当難しいと思います。

この事件の教訓は、実はかなり単純です。

解雇するなら、先にアクセス権を切る。

それも“あとで”ではなく、“その場で”です。

Ars Technicaの見出しにもある通り、これはまさに

「credentials are revoked before firings」

の重要性を示すケースです。

一般企業でも、退職や解雇の瞬間に次を一気に止める必要があります。

このへんを後回しにすると、今回のように“数分の猶予”が致命傷になります。

セキュリティは、平時は地味でも、こういうときに差が出るんですよね。

正直、この事件は「ひどい」の一言に尽きます。

ただ、単なる犯罪ニュースとして読むだけじゃなく、組織の運用ミスがどれだけ大きな被害につながるかを教える教材としてもかなり強烈です。

しかも、犯人側がかなり技術に明るかったからこそ、被害が広がった。

でも逆に言えば、技術力がある人ほど、守る側の管理が少しでも甘いと大事故になる。

この点は、IT業界全体にとってかなり痛い教訓ではないでしょうか。

それにしても、DROP DATABASE を打ったあとにAIへ「ログをどう消す?」と聞く流れは、悪い意味で2026年らしいです。

便利な道具は、使う人の倫理で天国にも地獄にもなる。

その現実を、かなり生々しく見せつけられた事件だと思います。

参考: Twin brothers wipe 96 gov't databases minutes after being fired