BitLockerは、MicrosoftのWindowsに入っているディスク暗号化機能です。

かんたんに言うと、PCの中身を“鍵付きの箱”に入れておく仕組みですね。

もしノートPCを落としたり、SSD/HDDを抜かれたりしても、暗号化されていれば中のデータを簡単には読めない。

だから企業でも個人でも、「盗難対策の定番」として使われています。

個人的には、BitLockerは「Windowsでちゃんとした秘密の守り方をしたいなら、とりあえず有力候補」という印象があります。

なので、そこに“USBメモリ上のファイルで開く”なんて話が出ると、かなりギョッとします。

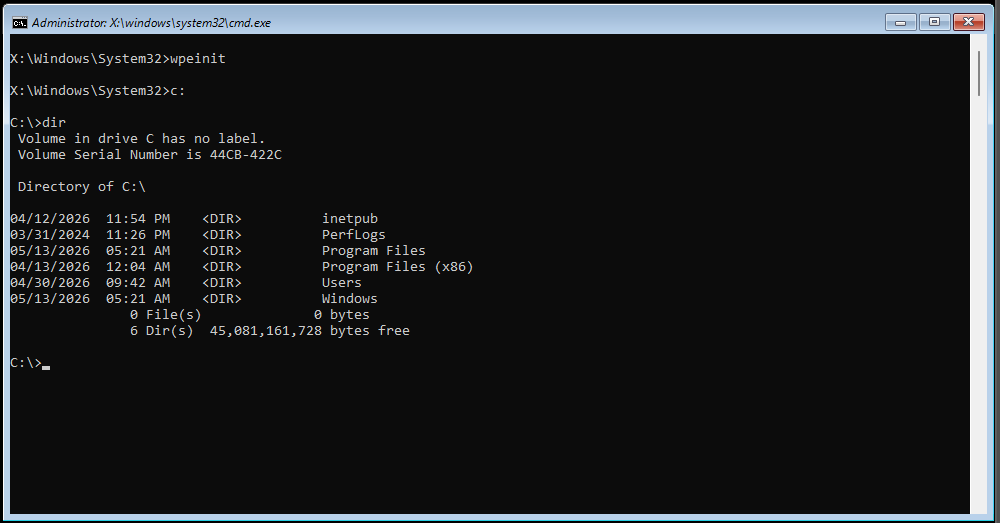

Tom's Hardwareの記事が伝えているのは、YellowKey と呼ばれる zero-day exploit のデモです。

zero-day exploit は、まだ修正パッチが出ていない脆弱性を実際に悪用する手口のこと。つまり、対策が間に合う前に突かれるタイプの攻撃です。

このデモでは、USBスティックに入れた特定のファイルを使うことで、BitLockerで保護されたドライブを開けるように見えるというのがポイントです。

記事の見出しにもある通り、これは**“apparent backdoor”、つまり裏口っぽく見える挙動**として問題視されています。

ここが怖いのは、暗号化の世界では普通、「鍵がなければ開かない」はずだからです。

それがファイルだけで成立するなら、暗号化そのものではなく、Windows側や復号の周辺処理に抜け穴があるのではないかと疑いたくなります。

backdoor は、文字通りには「裏口」です。

セキュリティの文脈では、本来の認証手順を通らなくても入れてしまう隠れた抜け道を指します。

もちろん、記事の表現は“apparent backdoor”なので、

「Microsoftが意図的に裏口を作った」と断定しているわけではありません。

でも、見え方としてはかなりそれに近い、というニュアンスです。

個人的には、この手の話は言葉の強さに引っ張られすぎないのが大事だと思います。

ただし同時に、**“暗号化しているから安心”という雑な信仰を壊すには十分なインパクトがある**のも事実です。

BitLockerは、Windows環境ではかなり広く使われています。

そのため、もし本当に想定外の手順で解除できるなら、影響はかなり大きいです。

特に問題になるのは、次のような場面です。

要するに、「中身を守る最後の砦」みたいな機能に穴があるかもしれないわけです。

これはかなり重い話です。

ここは冷静に見たほうがいいです。

元記事の情報だけでは、この脆弱性がどの条件で、どの程度再現可能なのかまでは断定しきれません。

セキュリティ記事では、見出しが強めになることがあります。

なので、読む側としては、

みたいに短絡しない方がいいです。

とはいえ、zero-day exploit がデモされたという時点で、無視していい話でもありません。

少なくとも、Microsoftの修正や公式説明が出るまで、状況は要警戒と見るのが自然です。

今の時点で大事なのは、パニックよりも基本の確認だと思います。

特にBitLocker回復キーは重要です。

これは暗号化ドライブを復旧するための“本物の鍵”みたいなものです。

もし何かあったとき、これがないと自分のPCなのに中身が開けない、という悲しい事態になります。

正直、こういう話はかなり面白いです。もちろん面白がっていい話ではないんですが、「暗号化は強いはず」という常識が、実装の細部でひっくり返るところに、セキュリティの怖さと奥深さがあります。

暗号そのものが壊れていなくても、

みたいなところに穴があると、一気に崩れる。

まさにそこが、現代のセキュリティのややこしさであり、面白さでもあると思います。

そしてユーザー側からすると、「難しい理屈はいいから、安全であってくれ」という話ですよね。

BitLockerは“安全の代表格”みたいな立ち位置なので、こういう報道は不安を呼びやすい。

だからこそ、今後Microsoftがどう説明し、どう修正するのかが重要になってきます。

YellowKeyのデモが示したのは、BitLockerのような強力な暗号化機能でも、実装や周辺処理に穴があれば破られうるという現実です。

「USBメモリ上のファイルだけで開く」という表現はかなり衝撃的ですが、少なくともこの段階では、どんな条件で成立するのかを慎重に見極める必要があるでしょう。

ただ、ひとつ確かなのは、

“暗号化しているから絶対安全” ではないということです。

このニュースは、その当たり前だけど忘れがちな事実を、かなり強烈に思い出させてくれます。